Som IT-expert får jag ofta frågan om de bästa sätten att skydda Windows 10-datorer från attacker utifrån. I den här artikeln kommer jag att presentera några grundläggande begrepp för lösenords- och kontolåsningspolicy i Windows 10, och hur du kan använda dessa funktioner för att stärka säkerheten för ditt system.

vilka filtyper stöder Windows Media Player

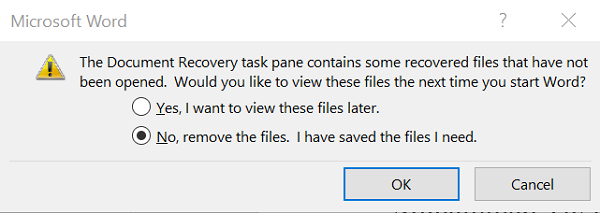

En av de viktigaste säkerhetsfunktionerna i alla operativsystem är lösenordspolicyn. Detta styr hur lösenord lagras, hur ofta de behöver ändras och hur komplexa de behöver vara. I Windows 10 kan du ställa in en lösenordspolicy genom att öppna appen Inställningar och gå till Konton > Inloggningsalternativ.

I avsnittet Lösenord kan du ställa in hur ofta lösenord måste ändras och hur långa de kan vara innan de förfaller. Du kan också ställa in den lägsta lösenordslängden och om lösenord måste uppfylla komplexitetskraven eller inte. Dessa krav inkluderar saker som att ha en blandning av stora och små bokstäver, siffror och specialtecken.

En annan viktig säkerhetsfunktion är kontolåsningspolicy. Detta styr hur många misslyckade inloggningsförsök som tillåts innan ett konto låses ute. Du kan ställa in låsningspolicyn för kontot genom att öppna den lokala grupprincipredigeraren (gpedit.msc).

I avsnittet Kontolåsning kan du ställa in antalet misslyckade inloggningsförsök som är tillåtna innan ett konto låses ute. Du kan också ställa in varaktigheten för kontolåset, vilket är den tid som ett konto förblir låst efter att ha uppnått det maximala antalet misslyckade inloggningsförsök. Som standard låser Windows 10 ett konto i 30 minuter efter 10 misslyckade inloggningsförsök.

Genom att konfigurera dessa lösenords- och kontolåsningspolicyer kan du hjälpa till att förhindra brute force-attacker på din Windows 10-dator. Dessa attacker är där en angripare försöker gissa en användares lösenord genom att prova tusentals eller till och med miljontals olika kombinationer. Genom att göra dina lösenord mer komplexa och sätta en gräns för antalet misslyckade inloggningsförsök kan du göra det mycket svårare för en angripare att gissa ett lösenord och få tillgång till ditt system.

För att skydda din dator från obehörig användning erbjuder Windows 10/8/7 möjligheten att skydda den med ett lösenord. A Starkt lösenord Det är alltså din dators första försvarslinje.

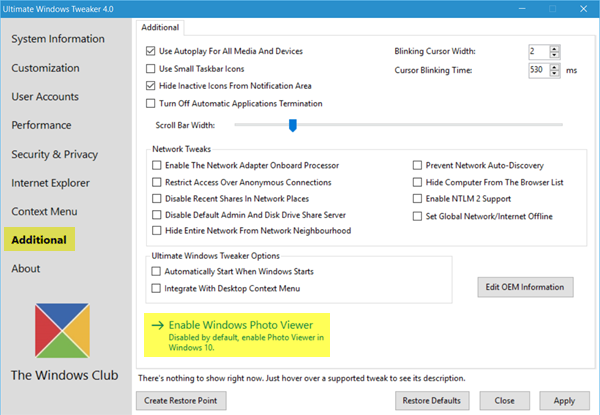

Om du vill öka säkerheten för din Windows-dator kan du stärka Lösenordspolicy för Windows-inloggning med inbyggd Lokal säkerhetspolicy eller Secpol.msc . Bland de många inställningarna finns en användbar uppsättning alternativ som gör att du kan anpassa lösenordspolicyn för din dator.

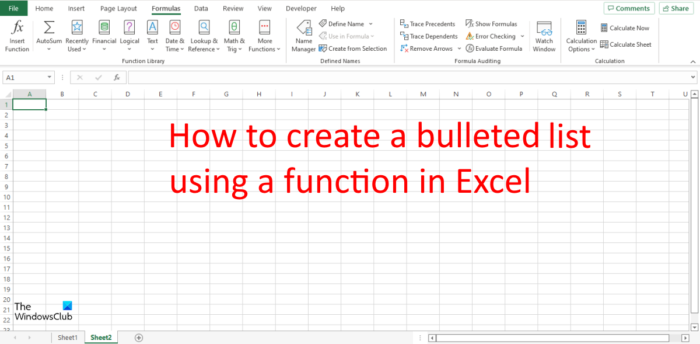

Genomför lösenordspolicy för Windows-inloggning

Öppna och använda den lokala säkerhetspolicyn springa , typ secpol.msc och tryck på Enter. Klicka på den vänstra panelen Kontopolicyer > Lösenordspolicy . I den högra rutan ser du inställningarna för att konfigurera lösenordspolicyn.

Det här är några av inställningarna du kan anpassa. Dubbelklicka på var och en av dem för att öppna deras egenskapsfönster. Du kan välja det alternativ du vill ha från rullgardinsmenyn. När du har installerat dem, glöm inte att klicka på Apply/OK.

1] Aktivera lösenordshistorik

Återställ Windows Update Agent

Genom att använda denna policy kan du säkerställa att användare inte använder gamla lösenord om och om igen efter ett tag. Den här inställningen anger antalet unika nya lösenord som måste kopplas till ett användarkonto innan ett gammalt lösenord kan återanvändas. Du kan ställa in valfritt värde mellan. Standard är 24 på domänkontrollanter och 0 på fristående servrar.

2] Maximal lösenordsålder

Du kan tvinga användare att ändra sina lösenord efter ett visst antal dagar. Du kan ställa in lösenord så att de löper ut efter ett antal dagar mellan 1 och 999, eller så kan du ange att lösenord aldrig upphör att gälla genom att ställa in antalet dagar till 0. Standard är 42 dagar.

3] Lägsta ålder för lösenord

Här kan du ställa in den minimiperiod som ett lösenord måste användas innan det kan ändras. Du kan ställa in värdet från 1 till 998 dagar, eller tillåta ändringar omedelbart genom att ställa in antalet dagar till 0. Standard är 1 på domänkontrollanter och 0 på fristående servrar. Även om den här inställningen kanske inte tillämpar din lösenordspolicy kan du ställa in den här policyn om du vill hindra användare från att ändra sina lösenord för ofta.

4] Minsta lösenordslängd

Detta är en viktig inställning och du kan öka den för att förhindra hackningsförsök. Du kan ställa in värdet från 1 till 14 tecken, eller så kan du ställa in att inget lösenord krävs genom att ställa in antalet tecken till 0. Standard är 7 på domänkontrollanter och 0 på fristående servrar.

hur du skyddar dig mot bärbar datorstrålning

Du kan också välja Aktivera ytterligare två inställningar om du vill. När du har öppnat lämpliga Egenskapsfält, välj Aktiverad och Använd för att aktivera policyn.

5] Lösenordet måste uppfylla komplexitetskraven

En annan viktig inställning du vill använda eftersom den kommer att göra lösenord mer komplexa och därför svårare att knäcka. Om denna policy är aktiverad måste lösenord uppfylla följande minimikrav:

- Innehåll inte användarkontonamnet eller delar av användarens fullständiga namn som är längre än två på varandra följande tecken.

- Måste vara minst sex tecken långt. Innehåller tecken från tre av följande fyra kategorier:

- Versaler i det engelska alfabetet (från A till Ö)

- Engelska små bokstäver (a till z)

- Bas 10 siffror (0 till 9)

- Icke-alfabetiska tecken (t.ex.!, $, #,%)

6] Lagra lösenord med reversibel kryptering.

Denna säkerhetsinställning avgör om operativsystemet lagrar lösenord med reversibel kryptering. Att lagra lösenord med reversibel kryptering är i huvudsak detsamma som att lagra vanliga textversioner av lösenord. Av denna anledning bör den här policyn aldrig aktiveras om inte programkraven överväger behovet av att skydda lösenordsinformation.

Läsa : Hur man ställer in en lösenordspolicy i Windows 10 .

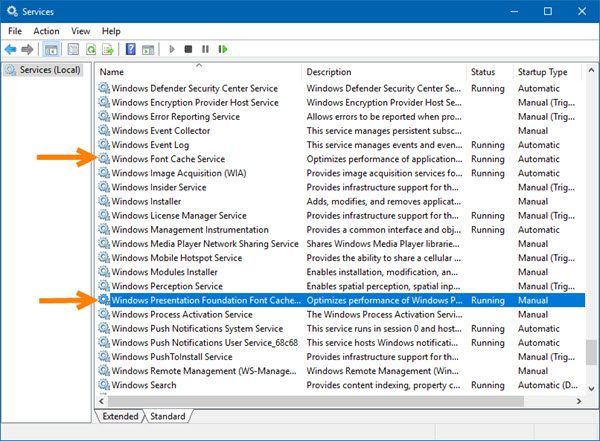

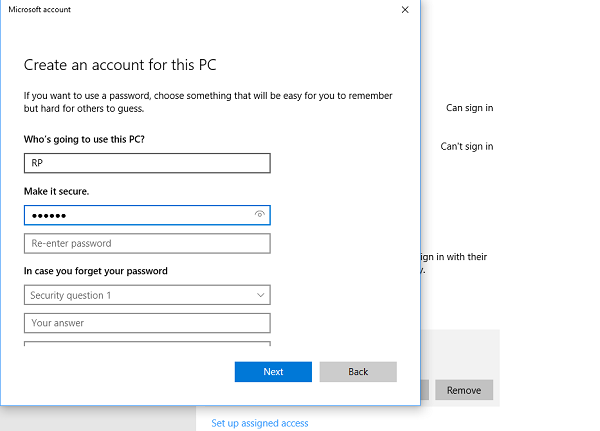

Kontolåsningspolicy i Windows 10

För att ytterligare upprätthålla lösenordspolicyn kan du också ställa in blockeringslängd och trösklar, eftersom detta kommer att stoppa potentiella hackare efter ett visst antal misslyckade försök. För att konfigurera dessa inställningar, klicka i den vänstra rutan Kontolåsningspolicy .

windows 10 iso utan verktyg för att skapa media

1] Tröskel för kontolåsning för ogiltiga inloggningar

Om du ställer in den här policyn kan du kontrollera antalet ogiltiga inloggningar. Standard är 0, men du kan ställa in ett nummer mellan 0 och 999 misslyckade inloggningsförsök.

2] Kontospärrtid

Med den här inställningen kan du ställa in hur många minuter ett låst konto ska förbli låst innan det låses upp automatiskt. Du kan ställa in valfritt värde från 0 till 99999 minuter. Den här policyn måste ställas in tillsammans med policyn för kontolåsningströskel.

Läsa: Begränsa antalet inloggningsförsök till Windows .

3] Återställ kontolåsningsräknaren efter

Denna säkerhetsinställning bestämmer antalet minuter som måste förflyta efter ett misslyckat inloggningsförsök innan räknaren för misslyckade inloggningsförsök återställs till 0 misslyckade inloggningsförsök. Det tillgängliga intervallet är från 1 minut till 99 999 minuter. Den här policyn måste också ställas in tillsammans med policyn för kontolåsningsgräns.

Var säker, var säker!

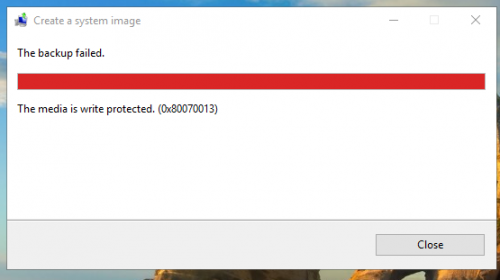

Ladda ner PC Repair Tool för att snabbt hitta och automatiskt åtgärda Windows-felInser AuditPol i Windows ? Om inte kan du läsa om det.